本篇文章给各位网友带来的资讯是:研究人员发现苹果 Silicon 芯片漏洞“Augury”,影响 A14 和 M1 / Max / Pro 详情请欣赏下文

IT大王 5 月 3 日消息,据 9to5 Mac 报道,在深入研究 Apple Silicon 之后,研究人员发现了一个影响苹果最新 M1 和 A14 芯片的新漏洞。“Augury” Apple Silicon 微架构缺陷已被证明会泄漏静态数据,但目前似乎还没有“那么糟糕”。

伊利诺伊大学厄巴纳香槟分校的 Jose Rodrigo Sanchez Vicarte 和华盛顿大学的 Michael Flanders 领导的一组研究人员,他们公布了发现新颖的 Augury 微架构 Apple Silicon 缺陷的详细信息(所有细节在发布前与苹果共享)。

该小组发现,苹果芯片使用所谓的数据内存依赖预取器 (DMP),它通过查看内存内容来决定预取什么。

Augury Apple Silicon 漏洞的工作原理

具体来说,苹果的 M1、M1 Max 和 A14 经过测试,发现使用指针数组解引用模式进行预取。研究人员发现,该过程可能会泄漏“任何指令都不会读取的数据,即使是推测性的!”他们还认为 M1 Pro 和可能较旧的 A 系列芯片容易受到相同缺陷的影响。

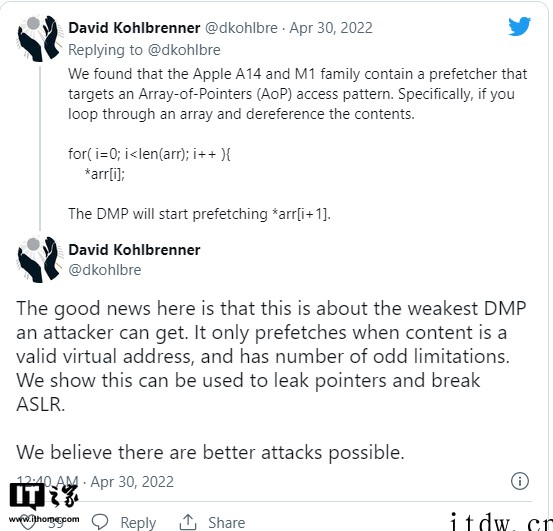

以下是研究人员所说的苹果的 DMP 与传统 DMP 的不同之处:

“一旦它看到 *arr [0] … *arr [2] 发生(甚至是推测性的!)它将开始预取 *arr [3] 。也就是说,它将首先预取 arr 的内容,然后取消引用这些内容。相反,传统的预取器不会执行第二步 / 取消引用操作。”

至于为什么像这样的静态数据攻击很麻烦,该论文说,大多数防止“微架构攻击”的硬件或软件防御策略都假设有一些指令可以访问机密。但静态数据漏洞并非如此。研究进一步解释说:

“任何依赖于跟踪内核访问的数据(推测性或非推测性)的防御措施都无法防止 Augury,因为内核永远不会读取泄漏的数据!”

但华盛顿大学助理教授兼研究小组首席研究员 David Kohlbrenner 指出,这种 DMP“是攻击者可以获得的最弱的 DMP”。

研究人员强调,目前该漏洞看起来并没有“那么糟糕”,而且他们目前还没有展示任何“使用 Augury 技术的端到端漏洞利用”。目前,只有指针可以泄露,而且很可能只在沙盒威胁模型中。”

1、IT大王遵守相关法律法规,由于本站资源全部来源于网络程序/投稿,故资源量太大无法一一准确核实资源侵权的真实性;

2、出于传递信息之目的,故IT大王可能会误刊发损害或影响您的合法权益,请您积极与我们联系处理(所有内容不代表本站观点与立场);

3、因时间、精力有限,我们无法一一核实每一条消息的真实性,但我们会在发布之前尽最大努力来核实这些信息;

4、无论出于何种目的要求本站删除内容,您均需要提供根据国家版权局发布的示范格式

《要求删除或断开链接侵权网络内容的通知》:https://itdw.cn/ziliao/sfgs.pdf,

国家知识产权局《要求删除或断开链接侵权网络内容的通知》填写说明: http://www.ncac.gov.cn/chinacopyright/contents/12227/342400.shtml

未按照国家知识产权局格式通知一律不予处理;请按照此通知格式填写发至本站的邮箱 wl6@163.com