本篇文章给各位网友带来的资讯是:严重危险级别!Apache Log4j 存在远程代码执行漏洞,Java 日志框架影响范围极大 详情请欣赏下文感谢IT大王网友 ZERO_A_ONE、aikn、我女儿她妈很萌、你还剩下59s 的线索投递!

IT大王 12 月 10 日消息,近期一个 Apache Log4j 远程代码执行漏洞细节被公开,攻击者利用漏洞可以远程执行代码。

Apache Log4j2 是一款优秀的 Java 日志框架。该工具重写了 Log4j 框架,并且引入了大量丰富的特性。该日志框架被大量用于业务系统开发,用来记录日志信息。大多数情况下,开发者可能会将用户输入导致的错误信息写入日志中。IT大王获悉,由于 Apache Log4j2 某些功能存在递归解析功能,攻击者可直接构造恶意请求,触发远程代码执行漏洞。

漏洞利用无需特殊配置,经安全团队验证,Apache Struts2、Apache Solr、Apache Druid、Apache Flink 等均受影响。因该组件使用极为广泛,提醒 Apache Log4j2 用户尽快采取安全措施阻止漏洞攻击。

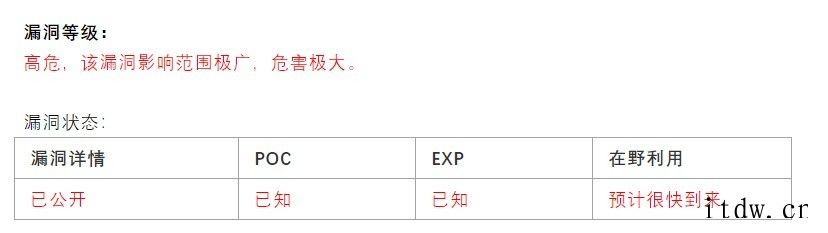

漏洞评级

Apache Log4j 远程代码执行漏洞 严重

影响版本

Apache Log4j 2.x <= 2.14.1

安全建议

1、升级 Apache Log4j2 所有相关应用到最新的 log4j-2.15.0-rc1 版本,地址查看:点击此处。

2、升级已知受影响的应用及组件,如 spring-boot-strater-log4j2 / Apache Solr / Apache Flink / Apache Druid

建议同时采用如下临时措施进行漏洞防范:

1)添加 jvm 启动参数-Dlog4j2.formatMsgNoLookups=true;

2)在应用 classpath 下添加 log4j2.component.properties 配置文件,文件内容为 log4j2.formatMsgNoLookups=true;

3)JDK 使用 11.0.1、8u191、7u201、6u211 及以上的高版本;

4)部署使用第三方防火墙产品进行安全防护。

据悉,Apache Log4j2 日志远程代码执行漏洞因此也影响了所有 Minecraft 服务器。

【影响版本】

Apache log4j2 >= 2.0, <= 2.14.1

Minecraft 全版本所有系列服务端,除 Mohist 1.18 外。

1、IT大王遵守相关法律法规,由于本站资源全部来源于网络程序/投稿,故资源量太大无法一一准确核实资源侵权的真实性;

2、出于传递信息之目的,故IT大王可能会误刊发损害或影响您的合法权益,请您积极与我们联系处理(所有内容不代表本站观点与立场);

3、因时间、精力有限,我们无法一一核实每一条消息的真实性,但我们会在发布之前尽最大努力来核实这些信息;

4、无论出于何种目的要求本站删除内容,您均需要提供根据国家版权局发布的示范格式

《要求删除或断开链接侵权网络内容的通知》:https://itdw.cn/ziliao/sfgs.pdf,

国家知识产权局《要求删除或断开链接侵权网络内容的通知》填写说明: http://www.ncac.gov.cn/chinacopyright/contents/12227/342400.shtml

未按照国家知识产权局格式通知一律不予处理;请按照此通知格式填写发至本站的邮箱 wl6@163.com